多亏了媒体,“黑客”一词声名狼藉。这个词让人联想到恶意计算机用户寻找新的方式骚扰他人、欺诈公司、窃取信息,甚至可能通过渗透军事计算机系统来破坏经济或发动战争。虽然不可否认有些黑客心怀不轨,但他们只占黑客群体的一小部分。

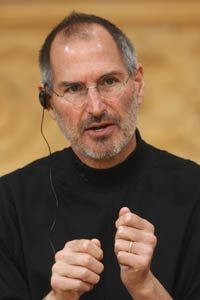

计算机黑客一词最早出现在20世纪60年代中期。黑客是一名程序员——一个编写计算机代码的人。黑客是有远见的人,他们能看到使用计算机的新方式,创建出别人无法想象的程序。他们是计算机行业的先驱,从小型应用程序到操作系统,无所不建。从这个意义上说,比尔·盖茨、史蒂夫·乔布斯和史蒂夫·沃兹尼亚克都曾是黑客——他们看到了计算机的潜力,并创造了实现这些潜力的方法。

广告

这些黑客的一个共同特点是强烈的好奇心,有时甚至近乎痴迷。这些黑客不仅为自己创建新程序的能力感到自豪,也为学习其他程序和系统如何运作的能力感到自豪。当程序出现bug(一段阻止程序正常运行的错误代码)时,黑客通常会创建并分发称为补丁的小段代码来解决问题。有些人设法找到了一份能利用他们技能的工作,为他们乐意免费做的事情获得报酬。

随着计算机的发展,计算机工程师开始将单台机器互联成一个系统。很快,“黑客”一词有了新的含义——指那些使用计算机探索他们不属于的网络的人。通常,黑客没有任何恶意意图。他们只是想知道计算机网络如何工作,并将任何阻碍他们获取这些知识的障碍视为挑战。

事实上,今天依然如此。尽管有很多关于恶意黑客破坏计算机系统、渗透网络和传播计算机病毒的故事,但大多数黑客只是出于好奇——他们想了解计算机世界的所有复杂细节。有些人利用他们的知识帮助公司和政府构建更好的安全措施。另一些人则可能将他们的技能用于更不道德的活动。

在本文中,我们将探讨黑客渗透系统的常用技术。我们将审视黑客文化和各种类型的黑客,并了解一些著名的黑客,其中一些人曾触犯法律。

在下一节中,我们将探讨黑客的惯用伎俩。

广告