要点

- 网络钓鱼是一种在线身份盗窃方法,涉及伪造信息以模仿银行或在线零售商等可信来源。

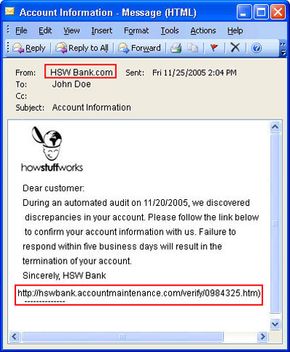

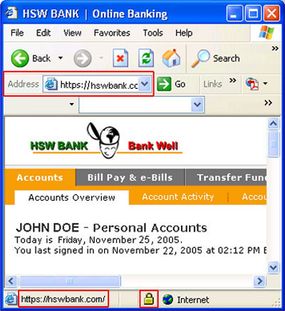

- 网络钓鱼者计划、设置并执行攻击,窃取个人和财务数据,通常使用欺骗性策略,如伪造的电子邮件地址和混淆的链接。

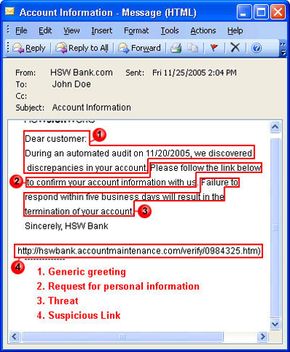

- 为了保护自己,请警惕电子邮件中常见的泛泛问候、威胁和要求立即采取行动的内容,并将任何可疑的网络钓鱼尝试报告给相关部门。

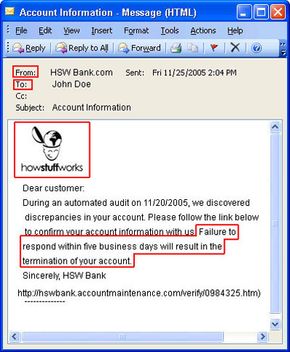

假设有一天你查收电子邮件,发现一封来自你银行的邮件。你以前收到过他们的邮件,但这封看起来很可疑,特别是它威胁说如果你不立即回复就会关闭你的账户。你会怎么做?

这种信息以及其他类似信息都是网络钓鱼的例子,这是一种在线身份盗窃的方法。除了窃取个人和财务数据外,网络钓鱼者还可以用病毒感染计算机,并说服人们在不知情的情况下参与洗钱。

广告

大多数人将网络钓鱼与伪造银行、信用卡公司或亚马逊、eBay 等其他企业的电子邮件信息联系起来。这些信息看起来很真实,并试图诱骗受害者泄露他们的个人信息。但电子邮件信息只是网络钓鱼诈骗的一小部分。

从头到尾,这个过程包括

- 规划。 网络钓鱼者决定要攻击哪个企业,并确定如何获取该企业客户的电子邮件地址。他们通常使用与垃圾邮件发送者相同的群发邮件和地址收集技术。

- 设置。一旦他们知道要伪造哪个企业以及受害者是谁,网络钓鱼者就会创建发送信息和收集数据的方法。这通常涉及电子邮件地址和网页。

- 攻击。 这是人们最熟悉的一步——网络钓鱼者发送一条看起来来自可信来源的虚假信息。

- 收集。网络钓鱼者记录受害者在网页或弹出窗口中输入的信息。

- 身份盗窃和欺诈。 网络钓鱼者利用他们收集到的信息进行非法购买或以其他方式实施欺诈。多达四分之一的受害者从未完全恢复 [来源:Information Week]。

如果网络钓鱼者想协调另一次攻击,他会评估已完成诈骗的成功与失败,然后重新开始这个循环。

网络钓鱼诈骗利用客户端和服务器端的软件和安全漏洞。但即使是最高科技的网络钓鱼诈骗也像老式的骗局一样运作,骗子说服受害者他值得信赖。

广告