分布式拒绝服务攻击

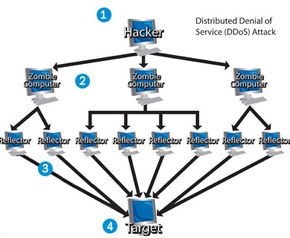

有时,攻击者会利用僵尸计算机网络来破坏特定的网站或服务器。这个想法很简单——攻击者告诉其僵尸网络中的所有计算机重复联系某个特定的服务器或网站。流量的突然增加可能导致网站对合法用户加载非常缓慢。有时,流量足以完全关闭网站。我们称这种攻击为分布式拒绝服务 (DDoS) 攻击。

一些特别狡猾的僵尸网络会利用未受感染的计算机作为攻击的一部分。其工作原理如下:攻击者向其僵尸大军发送启动攻击的命令。军队中的每台计算机都会向一台无辜的计算机(称为反射器)发送电子连接请求。当反射器收到请求时,它看起来不是来自僵尸计算机,而是来自攻击的最终受害者。反射器会将信息发送给受害系统,最终该系统的性能会受到影响,或者由于同时收到来自多台计算机的多个未经请求的响应而被完全关闭。

广告

从受害者的角度来看,似乎是反射器攻击了系统。从反射器的角度来看,似乎是受害系统请求了数据包。僵尸计算机仍然隐藏着,而攻击者本人则更加隐蔽。

DDoS 攻击受害者名单中包括一些相当知名的名字。微软曾遭受名为 MyDoom 的 DDoS 攻击。攻击者还曾针对亚马逊、CNN、雅虎和 eBay 等其他主要的互联网参与者。DDoS 攻击的名称从略带趣味到令人不安

- 死亡之 Ping (Ping of Death) - 僵尸程序创建巨大的电子数据包并将其发送给受害者

- 邮件炸弹 (Mailbomb) - 僵尸程序发送大量电子邮件,导致邮件服务器崩溃

- 蓝精灵攻击 (Smurf Attack) - 僵尸程序向反射器发送互联网控制消息协议 (ICMP) 消息,参见上图

- 泪滴攻击 (Teardrop) - 僵尸程序发送非法数据包的碎片;受害系统尝试将碎片重新组合成一个数据包并因此崩溃

一旦僵尸大军对受害系统发起 DDoS 攻击,系统管理员能做的防止灾难发生的事情就很少了。他可以选择限制服务器上的流量,但这会同时限制合法的互联网连接和僵尸计算机。如果管理员能确定攻击来源,他可以过滤流量。不幸的是,由于许多僵尸计算机伪装(或欺骗)它们的地址,这并不总是容易做到。

在下一节中,我们将探讨攻击者使用僵尸计算机的其他方式。